Хакерство, как следует из этого слова, не имеет ничего общего с чем-либо этическим. Взлом — это насильственное проникновение в чью-либо систему с мошенническими намерениями с целью нарушения его конфиденциальности или кражи его системных данных. Тем не менее, если это делается по указанию и одобрению с целью выявления слабых мест и угроз либо для сети компьютеров, либо для отдельного устройства, чтобы помочь решить чьи-то сетевые проблемы, тогда это будет называться этическим. Человека, вовлеченного в это, называют этическим хакером.

Мы поняли, что такое взлом, и почти у каждого из нас дома есть Wi-Fi. Какова полная форма слова «WiFi»? Для многих из нас аббревиатура, означающая «Wireless Fidelity», является заблуждением. Хотя большинство из нас так и думало, для всеобщего блага это просто торговая марка, означающая IEEE 802.11x, и беспроводная технология, обеспечивающая высокоскоростной беспроводной доступ в Интернет и сетевое соединение.

Прежде чем углубляться дальше, давайте попытаемся понять, что хакерская атака бывает двух типов: пассивная и активная атака, а также использование некоторых других терминов, таких как перехват, WEP и WPA и т. д.

Пассивная атака: сначала перехватывает пакеты данных в сети, а затем пытается восстановить пароль сети путем анализа пакетов, другими словами, извлекая информацию из системы, не уничтожая ее. Это скорее мониторинг и анализ, тогда как

Активная атака — это процесс восстановления пароля путем перехвата пакетов данных с изменением или уничтожением этих пакетов данных, другими словами, получение системной информации из системы, а затем либо изменение данных, либо их полное уничтожение.

Обнюхивание: это процесс перехвата и проверки или, короче говоря, мониторинга пакетов данных с использованием устройства или программного приложения с целью кражи информации, такой как пароль, IP-адрес, или процессов, которые могут помочь любому злоумышленнику войти в сеть. или система.

WEP: это распространенный тип метода шифрования, используемый в беспроводных сетях, обозначающий «Беспроводной эквивалент конфиденциальностии в настоящее время не считается очень безопасным, поскольку хакеры могут легко взломать ключи WEP.

WPA: Еще один распространенный метод шифрования, используемый в беспроводных сетях, обозначающий «Защищенный доступ к Wi-Fi». Это протокол беспроводных приложений, который нелегко взломать и который является наиболее безопасным вариантом, поскольку он потребует использования грубой силы или атаки по словарю, несмотря на что не было бы никакой гарантии взлома ключей WPA.

Используя приведенную выше терминологию, давайте теперь попробуем найти лучшие инструменты для взлома Wi-Fi для ПК в 2020 году, работающие в любой операционной системе, будь то Windows, Mac или Linux. Ниже подробно описаны популярные инструменты, используемые для устранения неполадок в сети и взлома паролей беспроводной сети.

20 лучших инструментов для взлома Wi-Fi на ПК (2020)

1. Aircrack-нг

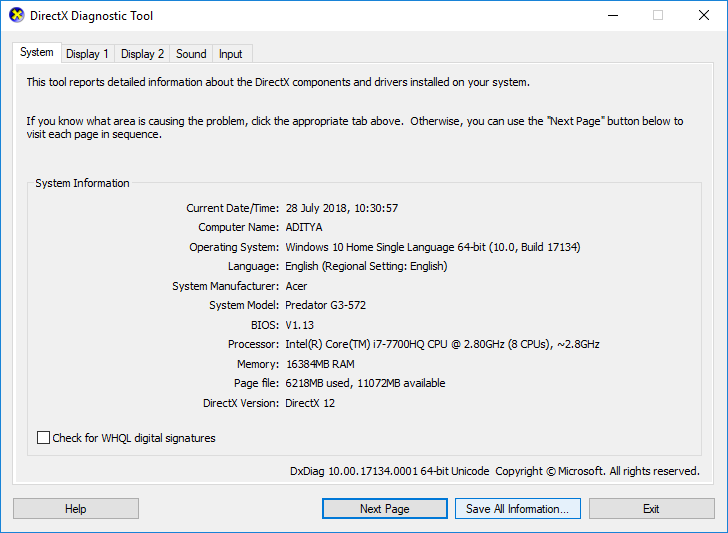

Aircrack-ng — это хорошо известное бесплатное программное обеспечение для взлома паролей беспроводной сети, написанное на языке C. Это программное обеспечение в основном ориентировано на поэтапный метод мониторинга, атаки, тестирования и, наконец, взлома пароля. Это приложение использует стандартную атаку FMS, атаку Korek и новую атаку PTW для оптимизации своей скорости, что делает его эффективным инструментом взлома Wi-Fi.

В основном он работает в операционной системе Linux и поддерживает Windows, OS X, Free BSD, NetBSD, OpenBSD и даже операционные системы Solaris и eComStation 2. Приложение также поддерживает другие беспроводные адаптеры, такие как Live CD и образы VMWare. Для использования образа VMWare не требуется большого опыта и знаний, но он имеет определенные ограничения; он работает с ограниченным набором операционных систем и поддерживает ограниченное количество USB-устройств.

Приложение, доступное в настоящее время на английском языке, использует пакеты данных для взлома WEP сети 802.11b и ключей WPA-PSK. Он может взломать ключи WEP, используя атаку FMS, атаку PTW и атаку по словарю. Для взлома WPA2-PSK используются атаки по словарю. Приложение фокусируется на атаках Replay, деаутентификации, поддельных точках доступа и многом другом. Он также поддерживает экспорт данных в текстовый файл.

Это программное обеспечение можно загрузить по ссылке http://www.aircrack-ng.org/, и самое приятное то, что, если вы не знаете, как использовать это программное обеспечение, у вас есть доступные онлайн-руководства, предоставленные компанией, которая разработала это программное обеспечение, которое вы можете узнать, как установить и использовать для взлома паролей беспроводной сети.

2. ВайрШарк

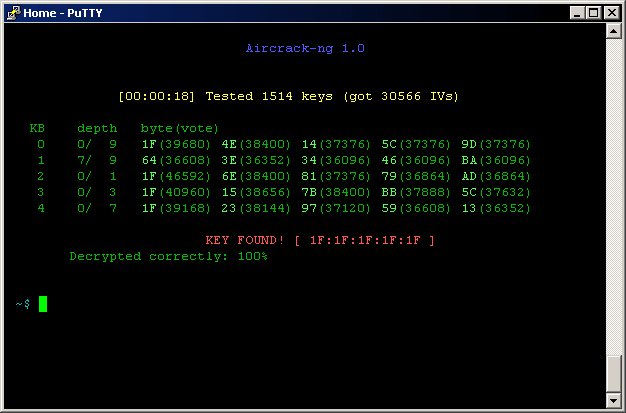

Wireshark Hacking Tool — это бесплатный анализатор пакетов данных и программное обеспечение для анализа сетевых процедур с открытым исходным кодом. Это один из лучших инструментов для взлома Wi-Fi, который очень популярен среди пользователей Windows. Этот инструмент позволяет понять, что происходит в вашей сети на мельчайшем или микроскопическом уровне. Он используется для устранения неполадок и анализа сети, разработки программного обеспечения и процедур связи. Также его можно использовать в учебно-развивающей работе.

Вы можете использовать это программное обеспечение для проверки и анализа любого количества сотен протоколов онлайн или оффлайн и получать наилучшие результаты. Он может не только анализировать беспроводные данные, но также собирать и считывать данные из Bluetooth, Ethernet, USB, Token Ring, FDDI, IEEE 802.11, PPP/HDLC, ATM, Frame Relay и т. д. для анализа.

Этот инструмент поддерживает несколько операционных систем и может быть запущен с использованием Windows, Linux, Mac OS, Solaris, FreeBSD, NetBSD и многих других. Многие коммерческие организации, некоммерческие предприятия, правительственные учреждения и образовательные учреждения используют его в качестве существующего или фактического стандарта для детальной проверки различных протоколов.

Он может просматривать захваченные данные с помощью утилиты TShark в режиме TTY или графического интерфейса пользователя (GUI). Он обеспечивает связь с помощью графических значков и звуковых индикаторов, но не использует текстовый пользовательский интерфейс, текстовую навигацию или метки печатных команд.

Он имеет богатый протокол передачи голоса по Интернету, то есть анализ VoIP или, в стандартных терминах, телефонную связь через Интернет, что возможно, если у вас хорошее подключение к Интернету. Это поможет вам избежать звонка через вышку местной телефонной компании, которая взимает больше за тот же вызов, чем вызов VoIP.

WireShark также известен своими наиболее мощными функциями отображения, а также может захватывать файлы, сжатые с помощью gzip, и распаковывать их во время работы компьютерной программы, не прерывая и не нарушая уже работающую программу.

Приложение также можно использовать для расшифровки многих протоколов, таких как IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP и WPA/WPA2. Используя приложение, вы также можете применять различное цветовое кодирование к списку пакетов данных для быстрого и простого использования и понимания анализа.

Он также поддерживает экспорт данных в обычный текстовый файл, PostScript, CVS или XML. Инструмент для взлома WireShark считается лучшим инструментом для анализа пакетов данных с хорошим функционалом и использованием ссылки — https://www. Wireshark.org/ вы можете загрузить этот инструмент для своего использования.

3. Каин и Авель

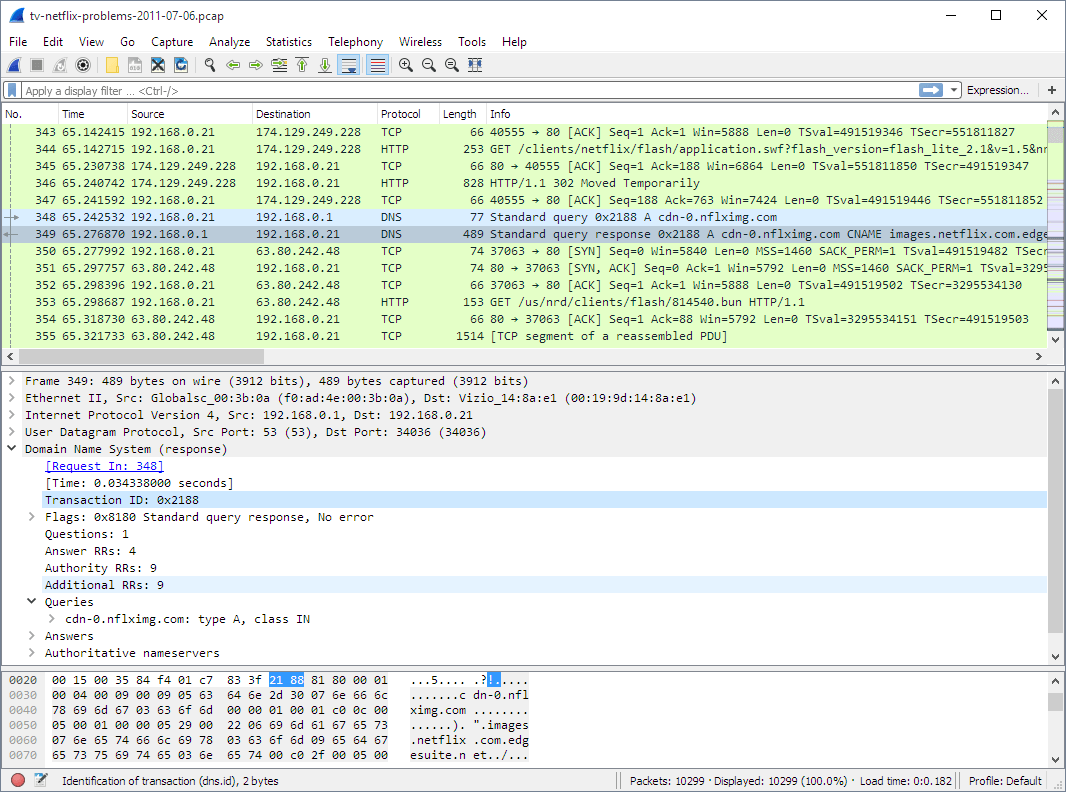

Cane & Abel — еще одно популярное программное обеспечение в списке инструментов для восстановления пароля Wi-Fi, которое представляет собой просто более мягкий способ использования слова «взлом». Он назван в честь детей Адама и Евы — интересный способ названия, предложенный разработчиками инструмента. Интригующее название, не правда ли? Однако оставим наименование на усмотрение разработчиков и продолжим дальше.

Этот инструмент используется для разных версий ОС Microsoft и использует различные методы в процессе исследования и анализа каждого пакета данных индивидуально и декодирования зашифрованных паролей или просто с помощью грубой силы, атак по словарю и атак криптоанализа.

С помощью приложения вы также можете проверять беспроводные данные и получать ключи беспроводной сети, обнаруживая кэшированные пароли и анализируя детали безопасности маршрутизации. Недавно добавленная функция взлома — это протокол разрешения адресов или поддержка ARP для обнаружения коммутируемых локальных сетей и атак MITM.

Если это не все, используя программное обеспечение для взлома Windows WiFi, вы также можете записывать голос по интернет-протоколу, то есть разговоры VoIP.

Это рекомендуемый и наиболее используемый инструмент консультантами по безопасности, профессиональными тестировщиками на проникновение и всеми, кто планирует использовать его конструктивно в этических целях и не обманывать кого-либо для несанкционированного доступа к паролю.

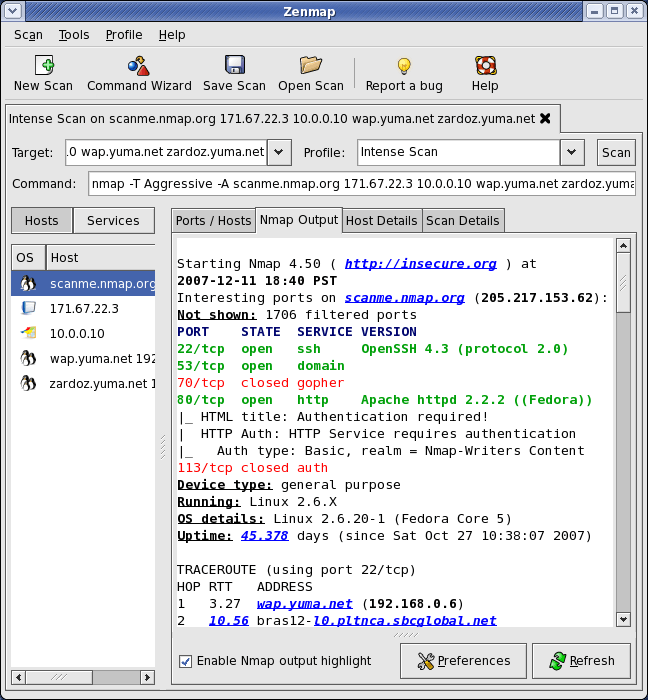

4. Nmap

Нмап один из лучших Инструмент для взлома Wi-Fi с открытым исходным кодом для ПК с Windows. Аббревиатура Nmap в расширенном виде означает Network Mapper, доступный для пользователей Android. Первоначально он был разработан с намерением сканировать большие сети, хотя он может одинаково хорошо работать и для отдельных хостов. Он в основном используется для обнаружения сетей, управления ими и аудита компьютерной безопасности.

Nmap доступен бесплатно на Github с использованием вашей учетной записи и ссылки https://github.com/kost/NetworkMapper. Большинство сканеров Nmap также могут воспользоваться неофициальным Android Frontend для его загрузки, установки и использования. Пользователь может в соответствии со своими потребностями перепроектировать или даже модифицировать программное обеспечение. Приложение хорошо работает для пользователей смартфонов как на рутированных, так и на нерутированных устройствах.

Он поддерживает все основные компьютерные операционные системы, такие как операционная система Linux, Windows и Mac OS X. Сетевые администраторы обнаружили, что это очень полезный инструмент для решения ряда задач, таких как изучение инвентаризации сети путем проверки количества хостов с помощью сеть, тип предлагаемых ими услуг и тип операционной системы, т. е. различные версии операционных систем, используемые для осуществления деятельности.

Эту бесплатную услугу лучше всего использовать для сканирования сетей. Он поддерживает несколько операционных систем, как указано выше, и отслеживает типы используемых фильтров пакетов данных/брандмауэров, а также многие другие атрибуты/аспекты, такие как передача данных с использованием двоичных файлов с использованием HTTPS по умолчанию.

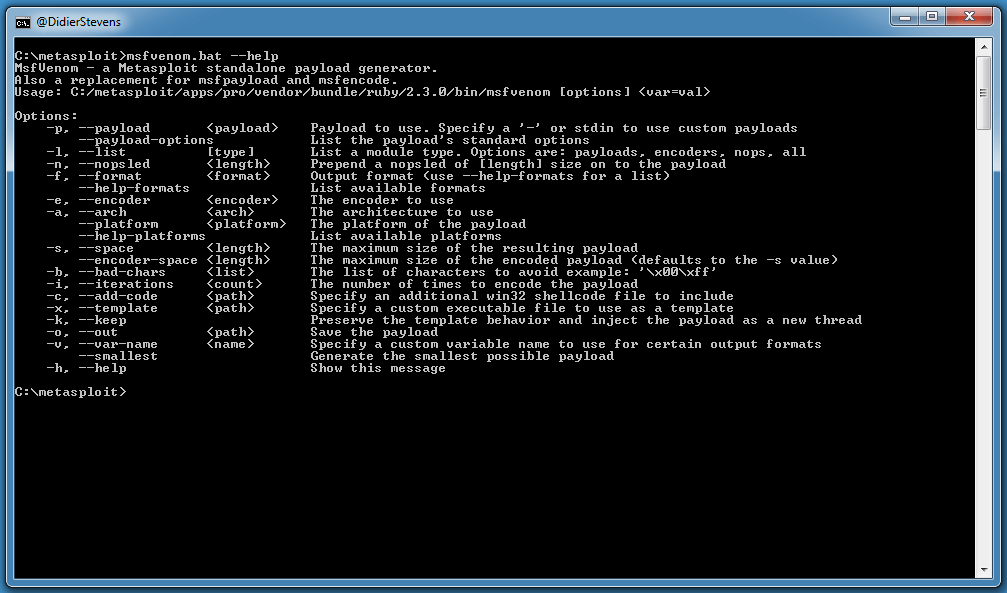

5. Метасплоит

Metasploit — это бесплатный мощный хакерский инструмент с открытым исходным кодом, принадлежащий Rapid7, охранной компании из Массачусетса. Это хакерское программное обеспечение может проверять слабые места/восприимчивость компьютерных систем или взламывать системы. Как и многие инструменты информационной безопасности, Metasploit можно использовать как для законной, так и для незаконной деятельности.

Это программное обеспечение для тестирования на проникновение и инструмент кибербезопасности, доступный как в бесплатной, так и в платной версии. Он поддерживает японский язык программирования общего назначения высокого уровня под названием Ruby, разработанный в Японии в 1990 году. Программное обеспечение можно загрузить по ссылке https://www.metasploit.com. Как уже упоминалось, его можно использовать с веб-интерфейсом пользователя, командной строкой или ссылкой.

Читайте также: 10 лучших офисных приложений для Android, которые повысят вашу продуктивность

Инструмент Metasploit поддерживает все операционные системы центрального компьютера, такие как Linux, Windows, Mac OS, открытая BSD и Solaris. Этот хакерский инструмент проверяет любые компромиссы в безопасности системы посредством выборочной проверки. Он подсчитывает список всех сетей, осуществляющих атаки, выполняя необходимые тесты на проникновение в сети, а также ускользает от внимания в процессе.

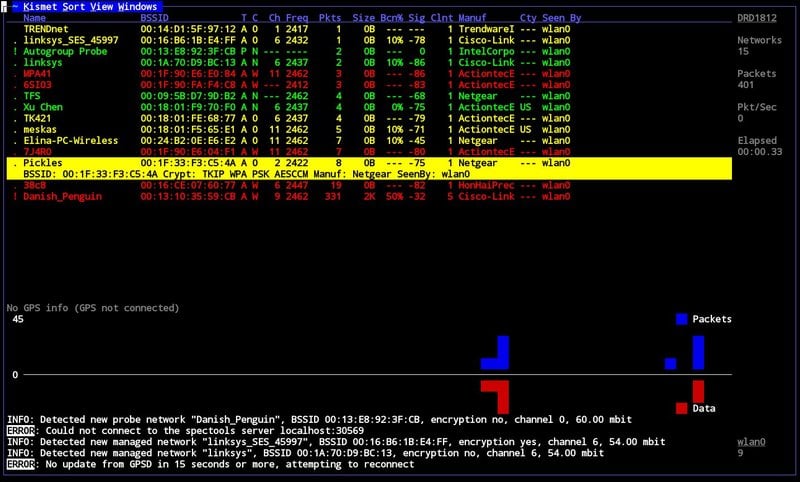

6. Кисмет

Kismet — это инструмент для взлома Wi-Fi, используемый для поиска и идентификации беспроводных устройств. Это слово в переводе с арабского означает «разделение». Проще говоря, кисмет на индийском национальном языке хинди часто используется, когда что-то важное приходит в вашу жизнь совершенно случайно или по воле судьбы.

Этот инструмент идентифицирует сети путем пассивного обнаружения и раскрытия скрытых сетей, если они используются. Технически говоря с точки зрения взлома, это датчик пакетов данных, который представляет собой сеть и систему обнаружения вторжений для беспроводных локальных сетей 802.11 уровня 2, то есть трафика 802.11a, 802.11b, 802.11g и 802.11n.

Это программное обеспечение работает с любой картой Wi-Fi, поддерживающей режим «из режима», и построено на модульной конструкции или платформе клиент/сервер. Он поддерживает все операционные системы, такие как Linux, Windows, Mac OS, OpenBSD, FreeBSD, NetBSD. Он также может работать на Microsoft Windows и многих других платформах. По ссылке http://www.kismetwireless.net/ программное обеспечение можно без проблем загрузить.

Kismet также поддерживает переключение каналов, что означает, что он может непрерывно переключаться с одного канала на другой без соблюдения какой-либо последовательности, определенной пользователем программного обеспечения. Поскольку соседние каналы перекрываются, это позволяет перехватывать больше пакетов данных, что является дополнительным преимуществом этого программного обеспечения.

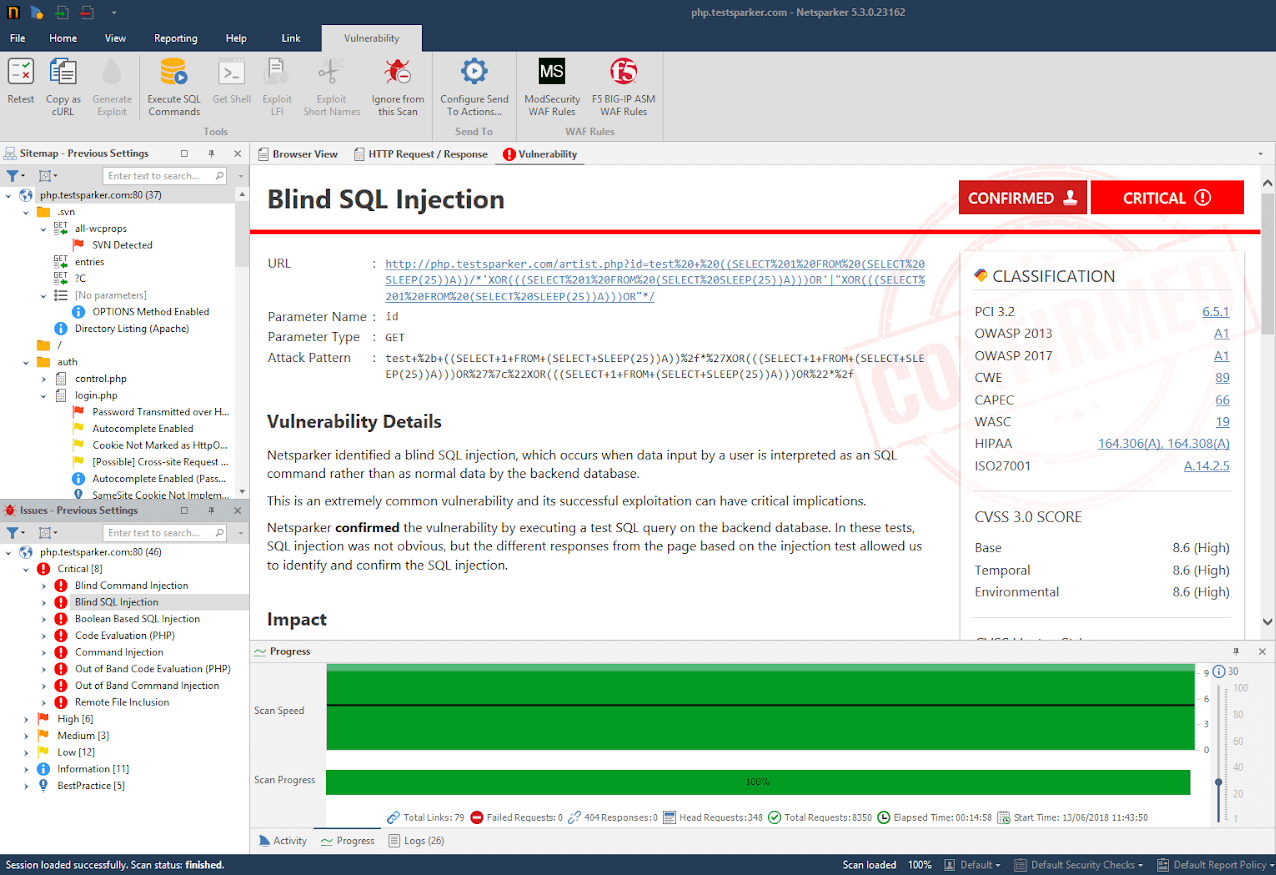

7. НетСпаркер

NetSparker — это веб-приложение, используемое для сканирования безопасности и решения проблем этического взлома. Благодаря проверенной технологии сканирования он считается высокоточным методом обнаружения слабых мест. Это простое в использовании программное обеспечение для сканирования безопасности, которое может автоматически обнаруживать уязвимости, которые можно использовать для того, чтобы поставить под угрозу конфиденциальные данные пользователя.

Он может легко найти слабые места, такие как SQL-инъекция, XSS или межсайтовый скриптинг, удаленное включение файлов, а также другие веб-приложения, веб-сервисы и веб-API. Итак, прежде всего, вам необходимо защитить свою деятельность в Интернете с помощью NetSparker.

Он может просматривать все современные и пользовательские веб-приложения независимо от используемой ими платформы или технологии. То же самое относится и к вашим веб-серверам, независимо от того, используете ли вы Microsoft ISS или Apache и Nginx в Linux. Он может сканировать их на наличие всех проблем безопасности.

Он доступен в двух версиях: либо в виде встроенного инструмента тестирования на проникновение и составления отчетов в приложениях Microsoft Windows, либо в виде онлайн-сервиса, позволяющего использовать его для сканирования тысяч других веб-сайтов и веб-приложений всего за 24 часа.

Этот сканер поддерживает приложения на основе AJAX и Java, такие как HTML 5, Web 2.0 и одностраничные приложения (SPA), что позволяет команде быстро принять меры по устранению выявленной проблемы. Короче говоря, это отличный инструмент для быстрого преодоления всех рисков безопасности на тысячах веб-сайтов и приложений.

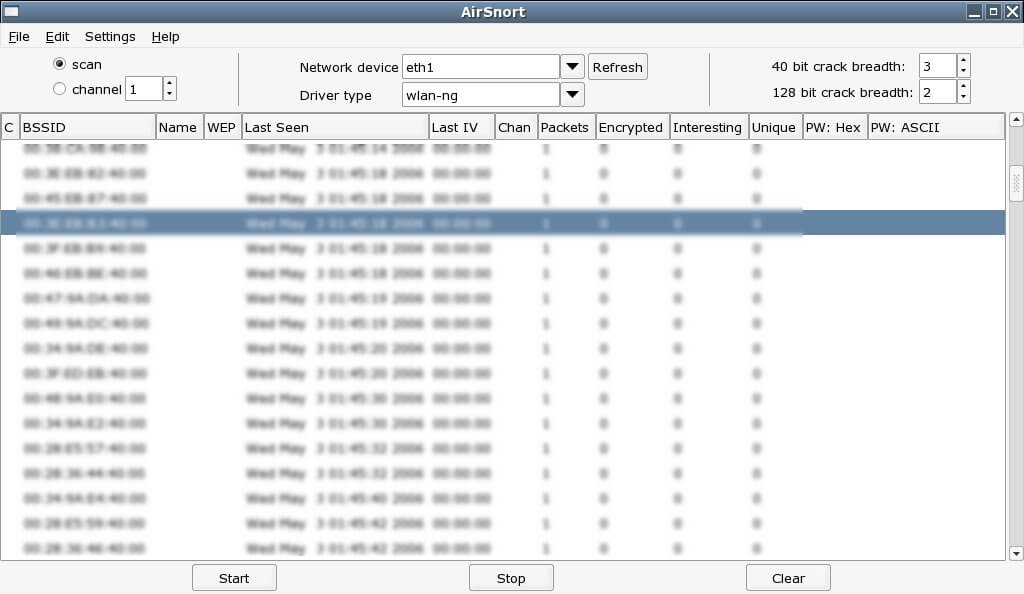

8. Эйрснорт

AirSnort — еще одно популярное программное обеспечение для взлома паролей беспроводной локальной сети или Wi-Fi. Это программное обеспечение, разработанное Блейком Хегерлом и Джереми Брюстлом, поставляется бесплатно с операционными системами Linux и Windows. Он используется для расшифровки WEP-ключей/шифрования или пароля сети Wi-Fi 802.11b.

Этот инструмент можно загрузить с Sourceforge по ссылке http://sourceforge.net/projects/airsnort, он работает с пакетами данных. Сначала он захватывает пакеты данных сети, а затем пытается восстановить пароль сети путем анализа пакетов.

Другими словами, он предпринимает пассивную атаку, т.е. работает, просто отслеживая передачу данных, и пытается получить информацию или количественно определить ключи шифрования или пароля при получении достаточного количества пакетов данных, не уничтожая данные. Это просто мониторинг и распознавание информации.

AirSnort — простой инструмент для взлома паролей WEP. Он доступен по общедоступной лицензии GNU и бесплатен. Хотя программное обеспечение функционально, но больше не поддерживается в течение последних трех лет, дальнейшего развития не произошло.

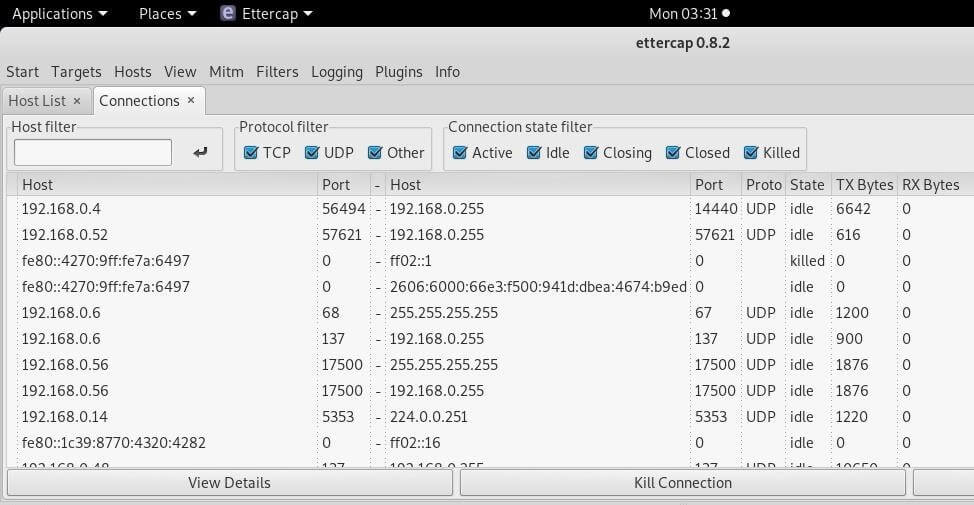

9. Эттеркап

Ettercap — это лучший инструмент для взлома Wi-Fi с открытым исходным кодом для ПК, который поддерживает кроссплатформенные приложения, что означает, что вы можете использовать определенное приложение на нескольких компьютерах или несколько приложений в одной системе. Его можно использовать для атаки «человек посередине» в локальной сети, т. е. данные, передаваемые по локальной сети, также пересылаются на каждое устройство, подключенное к локальной сети между отправителем и получателем.

Этот инструмент взлома поддерживает различные операционные системы, включая Linux, Mac OS X, BSD, Solaris и Microsoft Windows. Используя эту систему, вы можете провести аудит безопасности, чтобы выявить любые лазейки и устранить утечки безопасности, прежде чем произойдет какой-либо сбой. Он также может анализировать сетевой протокол, проверяя все правила, регулирующие передачу данных между всеми устройствами в одной сети, независимо от их конструкции или внутреннего процесса.

Этот инструмент позволяет использовать специальные плагины или дополнения, которые добавляют функции к уже существующей программе в соответствии с вашими обычными потребностями и требованиями. Он также обеспечивает фильтрацию контента и позволяет перехватывать данные, защищенные HTTP SSL, путем перехвата и проверки данных для противодействия краже паролей, IP-адресов, любой защищенной информации и т. д.

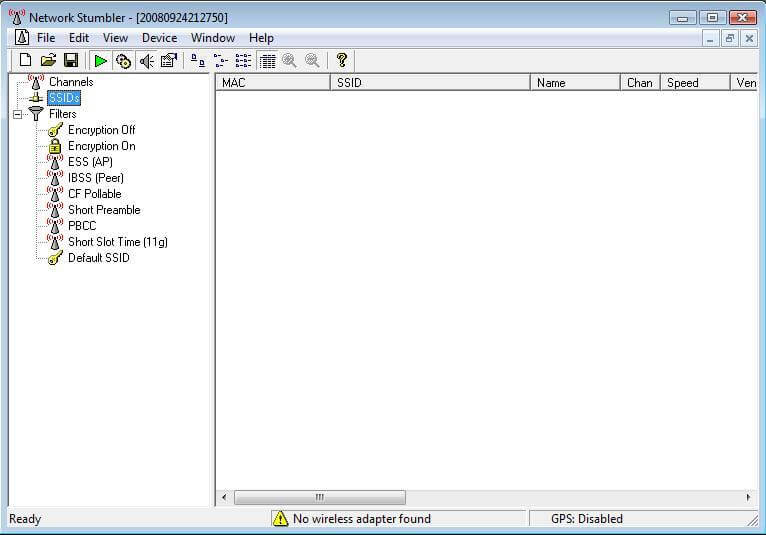

10. Нетстамблер

NetStumbler, также известный как Network Stumbler, — это хорошо известный бесплатный инструмент для поиска открытых точек входа в беспроводную сеть. Он работает в операционных системах Microsoft Windows от Windows 2000 до Windows XP и позволяет обнаруживать беспроводные сети 802.11a, 802.11b и 802.11g. У него также есть урезанная версия, известная как MiniStumbler.

Этот инструмент не разрабатывался в течение почти 15 лет с момента последнего выпуска в 2005 году. Его урезанную версию можно использовать с операционными системами портативных электронных устройств, таких как проигрыватели компакт-дисков, DVD-плееры, стереосистемы, телевизоры, домашние кинотеатры, карманные компьютеры или ноутбуки и любую другую аудио- и видеотехнику.

После запуска инструмента он автоматически начинает сканирование беспроводных сетей вокруг и после завершения; вы увидите полный список сетей поблизости. Таким образом, он в основном используется для вардрайвинга, который представляет собой процесс сопоставления сетей Wi-Fi в локально указанной области и также известен как сопоставление точек доступа.

С помощью этого инструмента вы также можете обнаружить несанкционированные точки доступа в указанной проблемной зоне. Он также помогает найти места с низким уровнем сети, а также может помочь в проверке сетевых конфигураций, таких как Linux, Mac OS X, BSD, Solaris, Microsoft Windows и многих других.

Недостаток этого хакерского программного обеспечения заключается в том, что оно может быть легко обнаружено любой системой или устройством беспроводного обнаружения, если оно работает поблизости, а также этот инструмент также не работает точно с последней 64-битной операционной системой. Наконец, инструмент можно загрузить по ссылке http://www.stumbler.net/ для тех, кто заинтересован в его использовании.

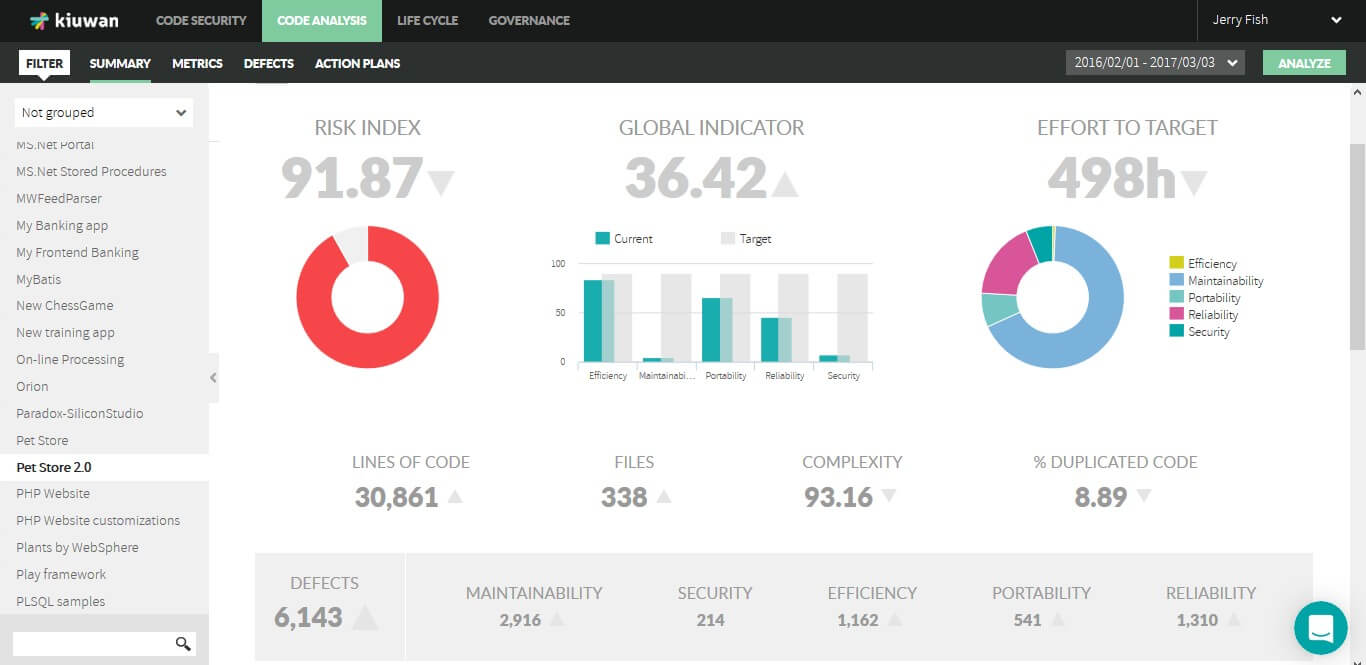

11. Киуван

Это программное обеспечение для сканирования ответственности, которое отображает область сканирования беспроводных сетей и перехватывает их, чтобы получить доступ к легковерным взломам/украсть пароль, IP-адреса и любую другую информацию. Как только эти сети выявлены, он автоматически начинает действия по возмещению этих обязательств.

Этот инструмент также обслуживает интегрированную среду разработки, программу, которая предоставляет пользователям исчерпывающие возможности для выполнения различных функций, таких как редактирование кода, отладка, редактирование текста, редактирование проектов, просмотр выходных данных, мониторинг ресурсов и многое другое. Программы IDE, например NetBeans, Eclipse, IntelliJ, Visual Studio, Webstorm, Phpstorm и т. д., помогают обеспечить обратную связь во время разработки программного обеспечения.

Киуван также предусматривает поддержку более двадцати языков программирования, таких как Java, C/C++, Javascript, PHP, JSP и многих других, для настольных компьютеров, Интернета и мобильных приложений. Известно, что он соответствует самым строгим отраслевым стандартам, включая OWASP, CWE, SANS 25, HIPPA, WASC, ISO/IEC 25000, PCI, ISO/IEC 9126 и другим, что делает его очень популярным инструментом.

Мультитехнологический модуль сканирования Kiuwan также с помощью своего инструмента «Insights» сообщает о слабостях беспроводных сетей в компонентах с открытым исходным кодом, помимо контроля соответствия лицензиям. Этот инструмент проверки кода предлагает хакерам бесплатную пробную версию и одноразовое использование по цене для случайных хакеров. По многим указанным причинам он считается одним из ведущих хакерских инструментов в отрасли.

12. Nikto

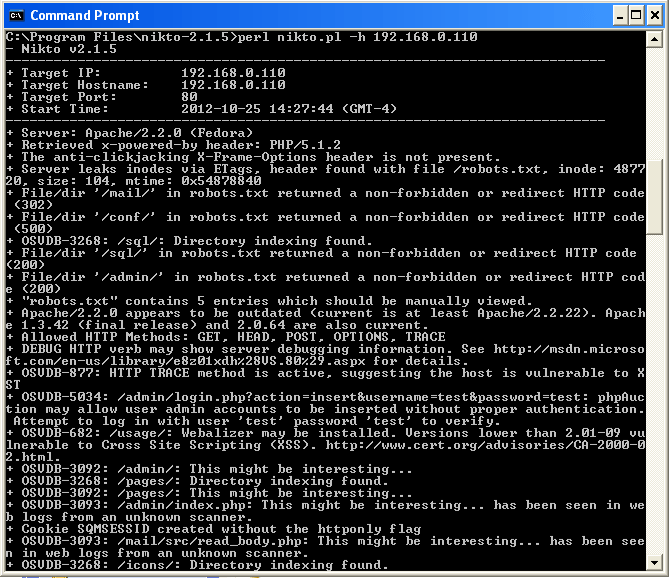

Nikto — это еще один веб-сканер с открытым исходным кодом, включая инструмент для взлома и тестирования, который проводит комплексные тесты на определенных веб-серверах или удаленных хостах. Он сканирует несколько элементов, таких как 6700 потенциально опасных файлов, проблемы, связанные со многими устаревшими серверами, а также любые проблемы, связанные с версией многих серверов.

Этот инструмент для взлома является частью дистрибутива Kali Linux с простым интерфейсом командной строки. Nikto позволяет проверять такие конфигурации, как параметры HTTP-сервера или идентификацию установленных веб-серверов и программного обеспечения. Он также обнаруживает файлы установки по умолчанию, такие как любые множественные индексные файлы, и часто автоматически обновляет элементы сканирования и плагины.

В арсенал программного обеспечения этого инструмента входят многие другие распространенные дистрибутивы Linux, такие как Fedora. Он также выполняет тест на чувствительность к межсайтовому сценарию, чтобы проверить, разрешено ли ненадежному внешнему источнику внедрить свой вредоносный код в веб-приложение пользователя для взлома его Wi-Fi.

Читайте также: 3 способа поделиться доступом к Wi-Fi, не раскрывая пароль

Он также осуществляет грубые атаки на основе словаря для обеспечения взлома Wi-Fi, а использование методов кодирования LibWhisker IDS позволяет обойти системы обнаружения вторжений. Он может войти в систему и интегрироваться с платформой Metasploit. Все обзоры и отчеты сохраняются в текстовых файлах, форматах XML, HTML, NBE и CSV.

Этот инструмент поддерживает базовую установку PERL и может использоваться в системах Windows, Mac, Linux и UNIX. Для идентификации установленного программного обеспечения можно использовать заголовки, значки и файлы. Это хороший инструмент проникновения, который упрощает тестирование уязвимостей любой жертвы или цели.

13. Люкс Burp

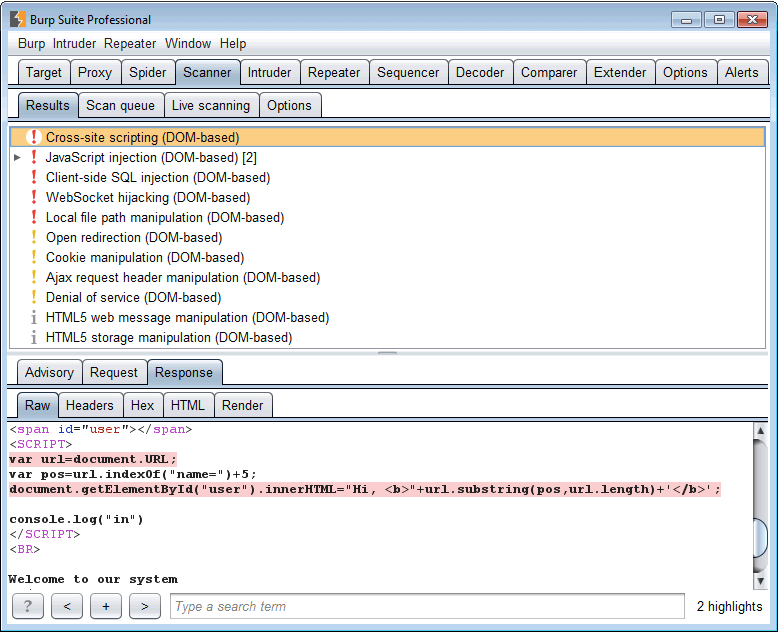

Этот инструмент для взлома Wi-Fi был разработан PortSwigger Web Security и представляет собой инструмент тестирования на проникновение на основе Java. Это поможет вам выявить слабые места или уязвимости в беспроводных сетях. Он доступен в трех версиях: версии для сообщества, профессиональной версии и версии Enterprise, цена каждой из которых зависит от ваших требований.

Версия для сообщества доступна бесплатно, профессиональная версия стоит 399 долларов за пользователя в год, а версия Enterprise — 3999 долларов в год. Бесплатная версия сама по себе имеет ограниченный функционал, но вполне хороша для использования. Версия сообщества представляет собой универсальный набор инструментов с необходимыми ручными инструментами. Тем не менее, для расширения функциональности вы можете установить надстройки под названием BApps, обновив их до более высоких версий с расширенными функциональными возможностями и по более высокой цене, как указано для каждой версии выше.

Среди различных функций, доступных в инструменте взлома WiFi Burp Suite, он может сканировать 100 типов широко распространенных уязвимостей или уязвимостей. Вы даже можете запланировать и повторить сканирование. Это был первый инструмент, обеспечивающий внешнее тестирование безопасности приложений (OAST).

Инструмент проверяет каждое слабое место и предоставляет подробные рекомендации по конкретно обнаруженным недостаткам инструмента. Он также подходит для тестирования CI или непрерывной интеграции. В целом, это хороший инструмент для тестирования веб-безопасности.

14. Джон Потрошитель

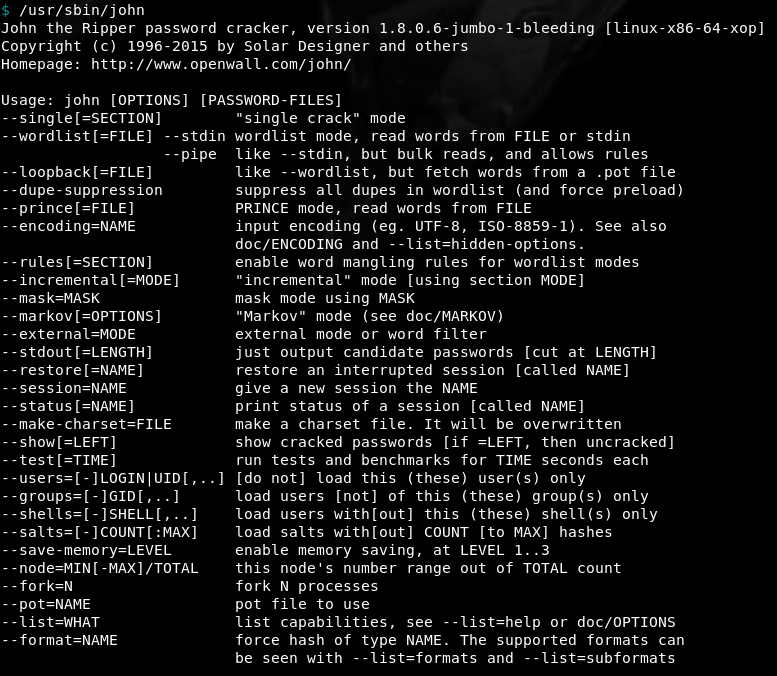

John the Ripper — это бесплатный инструмент для взлома Wi-Fi с открытым исходным кодом, позволяющий взломать пароли. Этот инструмент способен объединить несколько средств взлома паролей в один пакет, что делает его одним из самых популярных инструментов взлома для хакеров.

Он выполняет атаки по словарю, а также может вносить в него необходимые изменения, чтобы обеспечить взлом паролей. Эти изменения могут осуществляться в режиме одиночной атаки путем изменения связанного открытого текста (например, имени пользователя с зашифрованным паролем) или проверки вариантов по хэшам.

Он также использует режим грубой силы для взлома паролей. Этот метод подходит для тех паролей, которые не встречаются в списках слов словаря, но для их взлома требуется больше времени.

Первоначально он был разработан для операционной системы UNIX для обнаружения слабых паролей UNIX. Этот инструмент поддерживает пятнадцать различных операционных систем, включая одиннадцать различных версий UNIX и других операционных систем, таких как Windows, DOS, BeOS и Open VMS.

Этот инструмент автоматически определяет типы хэшей паролей и работает как настраиваемый взломщик паролей. Мы заметили, что этот инструмент для взлома Wi-Fi может взламывать различные типы зашифрованных форматов паролей, включая пароли шифрования хеш-типа, которые часто встречаются в нескольких версиях UNIX.

Этот инструмент известен своей скоростью и, по сути, является быстрым инструментом для взлома паролей. Как следует из названия, он мгновенно взламывает пароль и взламывает его. Его можно скачать с сайта _John the Ripper.

15. Медуза

Имя Медуза в греческой мифологии было дочерью греческого божества Форкиса, изображавшегося в виде крылатой женщины со змеями вместо волос и проклятой превращать в камень любого, кто посмотрит ей в глаза.

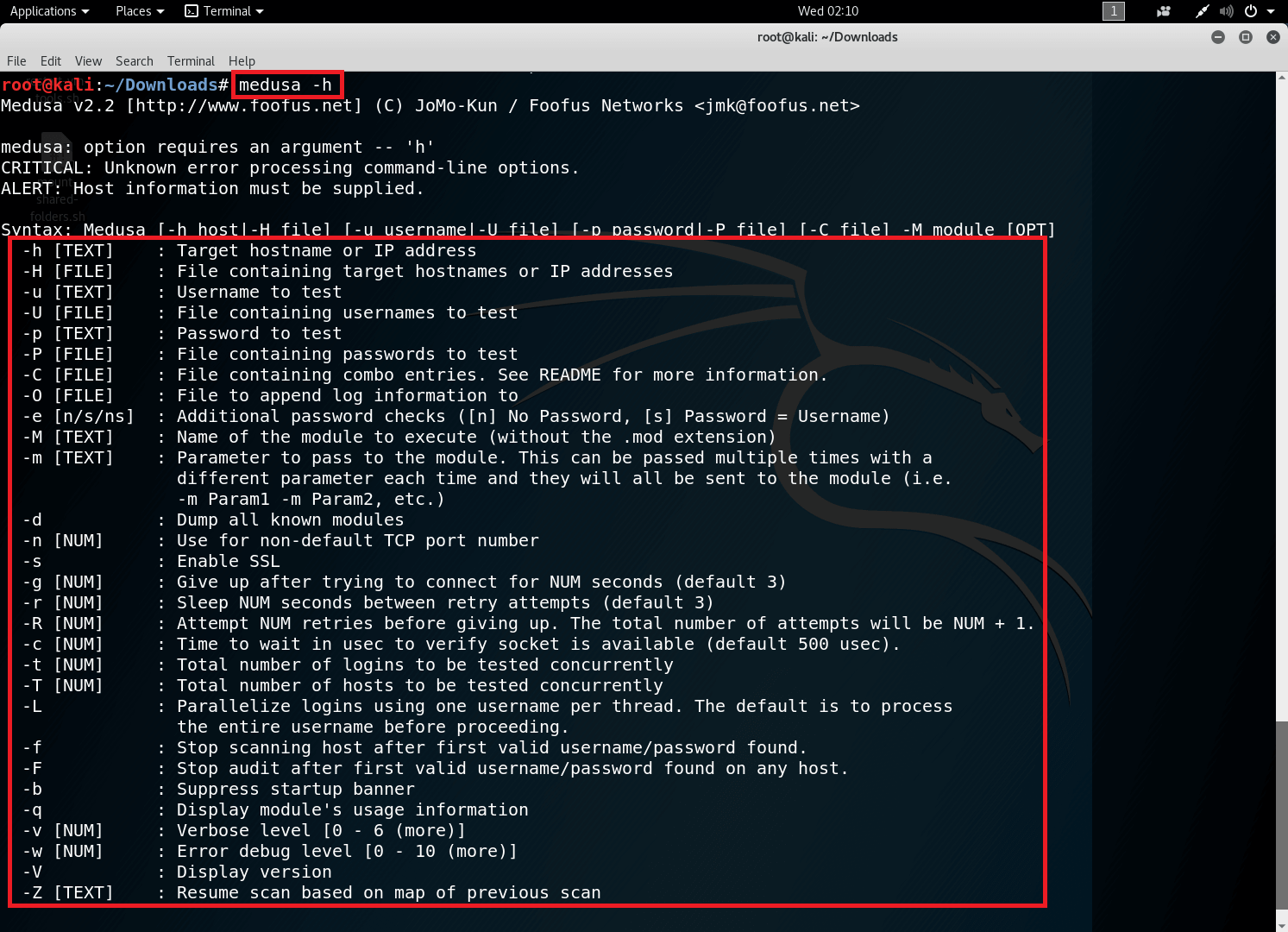

В приведенном выше контексте название одного из лучших онлайн-инструментов для взлома Wi-Fi кажется совершенно неправильным. Инструмент, разработанный участниками веб-сайта foofus.net, представляет собой инструмент грубого взлома, который можно загрузить из Интернета. Ряд сервисов, поддерживающих удаленную аутентификацию, поддерживается хакерским инструментом Medusa.

Инструмент был разработан таким образом, чтобы обеспечить параллельное тестирование на основе потоков, которое представляет собой автоматический процесс тестирования программного обеспечения, который может инициировать несколько тестов для нескольких хостов, пользователей или паролей одновременно для проверки ключевых функциональных возможностей конкретной задачи. Целью этого теста является экономия времени.

Еще одной ключевой особенностью этого инструмента является гибкий пользовательский ввод, при котором целевой ввод может быть указан различными способами. Каждый вход может быть либо одним входом, либо несколькими входами в одном файле, что дает пользователю гибкость в создании настроек и ярлыков для ускорения его работы.

При использовании этого грубого хакерского инструмента его основные приложения не нужно модифицировать, чтобы пополнить список сервисов для атак методом перебора. В устройстве все сервисные модули существуют в виде независимых файлов .mod, что делает его приложением модульного проектирования.

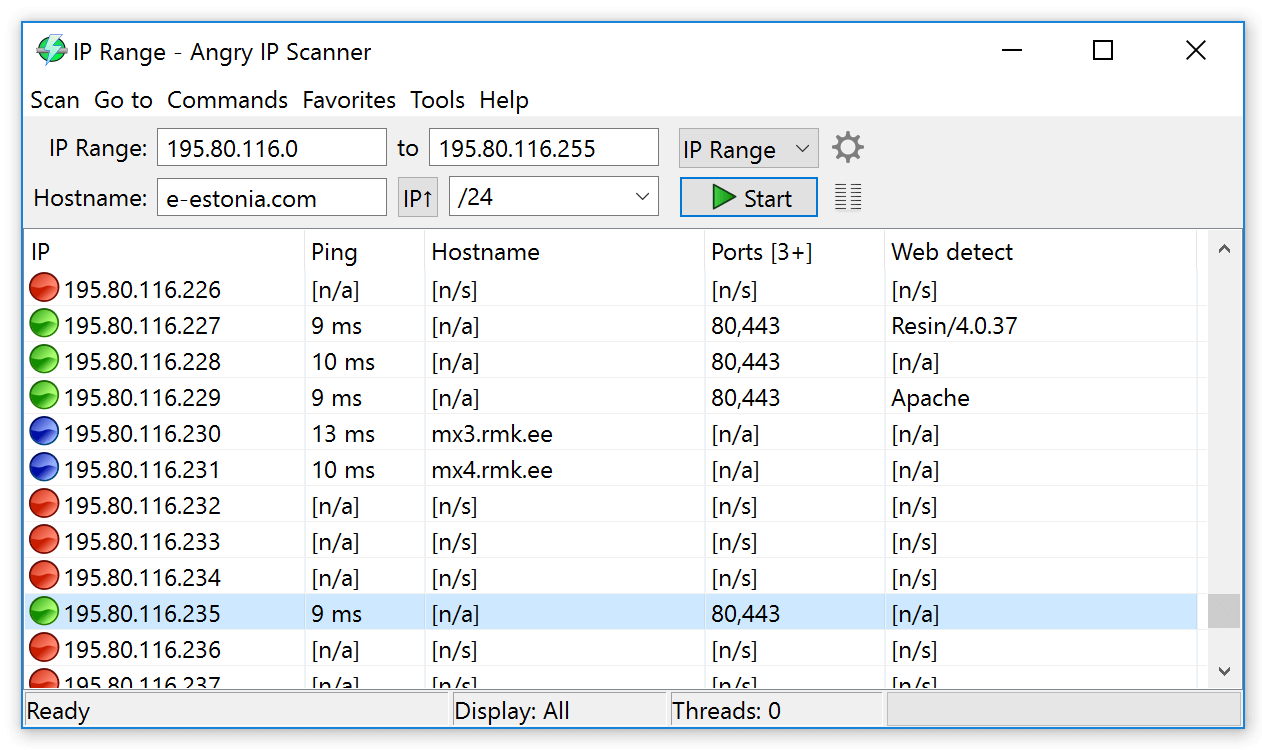

16. Злой IP-сканер

Это один из лучших инструментов для взлома Wi-Fi на ПК. для сканирования IP-адресов и портов. Он может сканировать как локальные сети, так и Интернет. Инструмент для взлома Wi-Fi можно использовать бесплатно, он не требует какой-либо установки, благодаря чему его можно легко скопировать и использовать где угодно.

Это кроссплатформенное программное обеспечение может поддерживать несколько программных платформ, которыми могут быть операционные системы, такие как Blackberry, Android и iOS для смартфонов и планшетных компьютеров, или кроссплатформенные программы, такие как Microsoft Windows, Java, Linux, macOS, Solaris и т. д.

Приложение Angry IP Scanner поддерживает интерфейс командной строки (CLI) — текстовый пользовательский интерфейс, используемый для просмотра компьютерных файлов и управления ими. Это легкое приложение написано и поддерживается Антоном Кексом, экспертом по программному обеспечению, совладельцем организации по разработке программного обеспечения.

Этот инструмент может сохранять и экспортировать результаты в нескольких форматах, таких как CSV, TXT, XML и т. д. Вы также можете сохранять файлы в любом формате с помощью этого инструмента или получать произвольный доступ к данным, здесь нет последовательности событий, и вы можете переходить непосредственно от точки. От А до точки Z без соблюдения правильной последовательности.

Инструмент сканирования просто проверяет каждый IP-адрес, отправляя сигнал, чтобы определить статус каждого IP-адреса, разрешить имя хоста, сканировать порты и т. д. Собранные таким образом данные о каждом хосте затем можно расширить в один или несколько параграфов для пояснения. любые сложности с использованием плагинов.

Этот инструмент использует отдельный поток сканирования для каждого отдельного IP-адреса, сканируемого с использованием многопоточного подхода, чтобы увеличить скорость сканирования. Благодаря множеству сборщиков данных этот инструмент позволяет добавлять новые возможности и функции для повышения его производительности. В целом это хороший инструмент с рядом функций для пользователей.

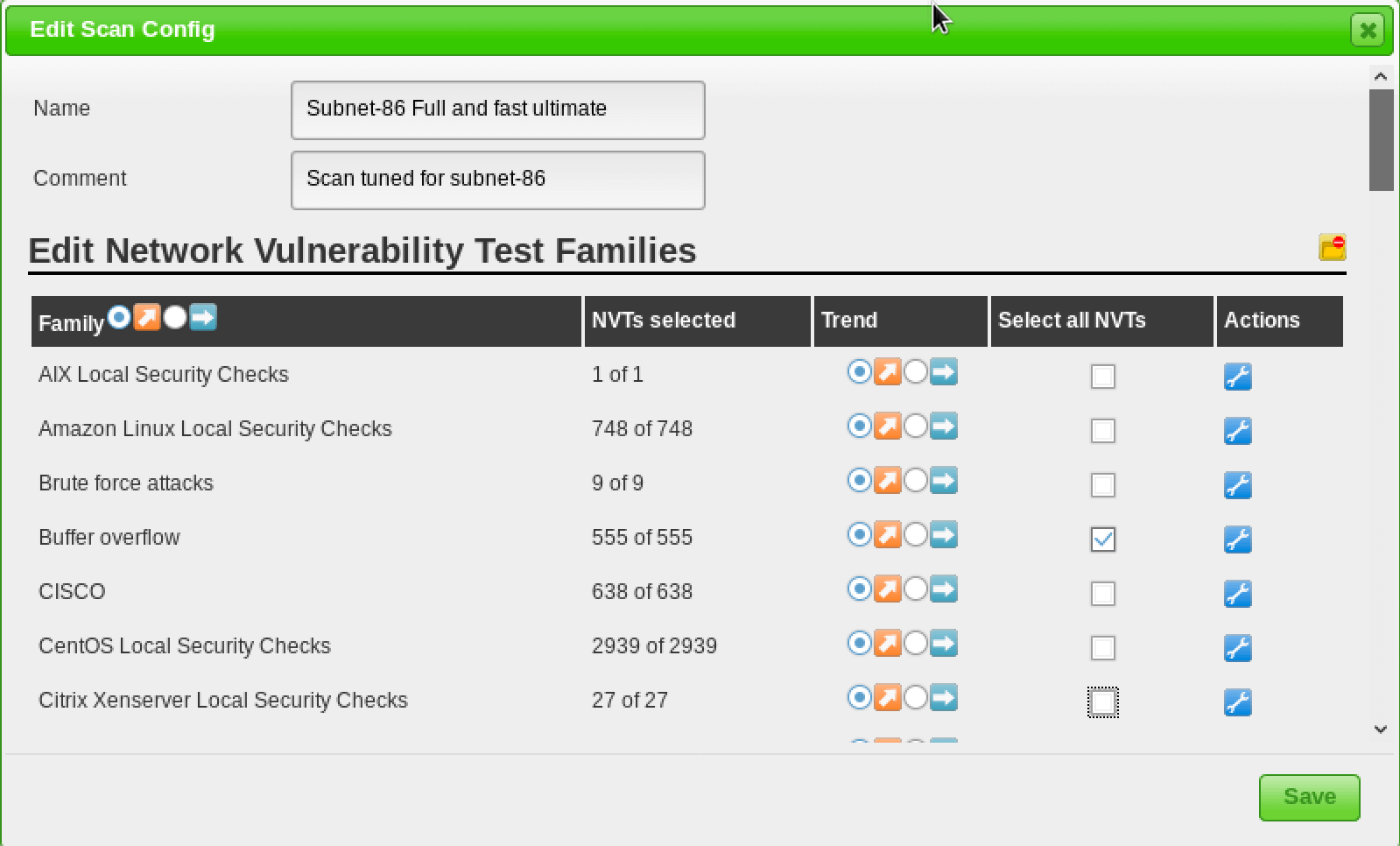

17. ОпенВас

Хорошо известная комплексная процедура оценки уязвимости также известна под старым названием «Nessus». Это система с открытым исходным кодом, которая может обнаружить проблемы безопасности любого хоста, будь то сервер или сетевое устройство, такое как ПК, ноутбуки, смартфоны и т. д.

Как уже говорилось, основная функция этого инструмента — выполнить детальное сканирование, начиная со сканирования портов IP-адреса, чтобы определить, подслушивает ли кто-нибудь то, что вы вводите. В случае обнаружения эти прослушивания проверяются на наличие уязвимостей, а результаты компилируются в отчет для принятия необходимых мер.

OpenVAS Hacking Tool может сканировать несколько хостов одновременно с возможностью остановки, приостановки и возобновления задач сканирования. Он может проводить более 50,000 XNUMX тестов на чувствительность и отображать результаты в виде обычного текста, XML, HTML или латексного формата.

Этот инструмент поддерживает управление ложными срабатываниями, и публикация любого ложного срабатывания в его списке рассылки приводит к немедленной обратной связи. Он также может планировать сканирование, имеет мощный интерфейс командной строки и комплексное программное обеспечение для мониторинга Nagios, помимо методов генерации графики и статистики. Этот инструмент поддерживает операционные системы Linux, UNIX и Windows.

Будучи мощным веб-интерфейсом, этот инструмент очень популярен среди администраторов, разработчиков и сертифицированных информационных систем, а также специалистов по безопасности. Основная функция этих экспертов — обнаружение, предотвращение документирования и противодействие угрозам цифровой информации.

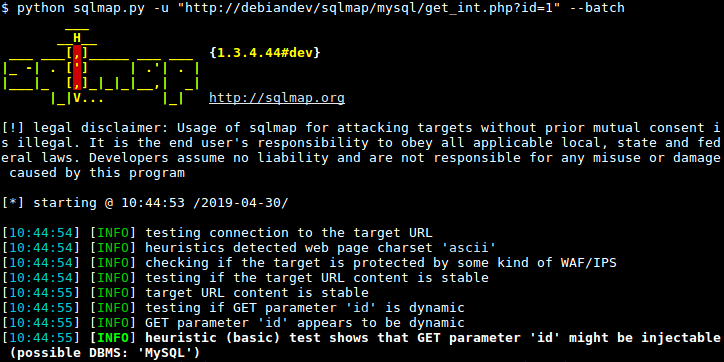

18. Карта SQL

Инструмент SQL Map — это программное обеспечение Python с открытым исходным кодом, которое автоматически позволяет обнаруживать и использовать недостатки SQL-инъекций и захватывать серверы баз данных. Атаки с использованием SQL-инъекций — один из старейших, наиболее распространенных и очень опасных рисков для веб-приложений.

Существуют различные типы атак с использованием SQL-инъекций, такие как внутриполосный SQLi, слепой SQLi и внеполосный SQLi. SQL-инъекция происходит, когда вы неосознанно запрашиваете и вводите пользовательский ввод, например имя пользователя или идентификатор пользователя, а не простое имя/идентификатор в вашей базе данных.

Хакеры, использующие метод SQL-инъекции, могут обойти все меры безопасности в веб-приложениях, использующих базы данных SQL, такие как MySQL, Oracle, SQL Server или другие, и восстановить все содержимое, такое как личные данные, коммерческую тайну, интеллектуальную собственность, любую другую информацию и даже добавить , изменять или удалять записи в базе данных.

Хакеры также используют методы взлома паролей на основе словаря, а также могут провести атаку с перебором пользователей, используя методы перебора уязвимостей веб-приложений. Этот метод используется для восстановления действительного имени пользователя из веб-приложения или там, где требуется аутентификация пользователя.

Вы также можете хранить свою информацию в своей базе данных, известной как инструмент mysqldump. Этот инструмент используется для резервного копирования базы данных, чтобы ее содержимое можно было восстановить в случае потери данных, и находится в корневом каталоге/bin каталога установки MySQL. Он позволяет выполнять резервное копирование вашей информации посредством создания текстового файла, содержащего операторы SQL, которые могут воссоздать базы данных сейчас или с нуля.

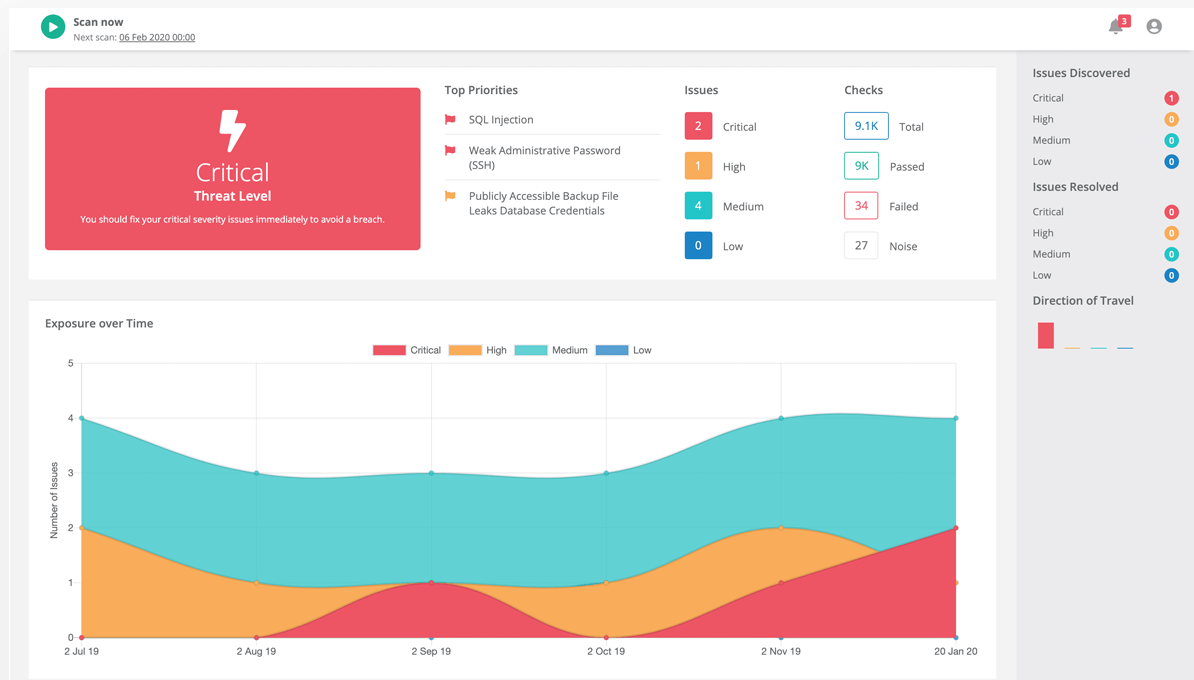

19. Нарушитель

Злоумышленник — это облачный сканер уязвимостей, созданный опытными специалистами по безопасности. Этот хакерский инструмент обнаруживает слабые места кибербезопасности в вашей цифровой инфраструктуре, чтобы избежать дорогостоящей утечки данных. Злоумышленник также сотрудничает с крупными облачными провайдерами, такими как Slack и Jira, для отслеживания проектов.

В этой системе доступно более 9000 проверок безопасности, которые могут использовать компании всех типов и размеров, заинтересованные в преодолении слабых мест в своей кибербезопасности. В процессе проверки он ищет неправильные конфигурации безопасности и устраняет ошибки при выполнении этих мер безопасности.

Он также контролирует распространенные конфликты в веб-приложениях, такие как внедрение SQL-кода и межсайтовое выполнение сценариев, чтобы вы могли выполнять свою работу, не опасаясь, что кто-то вмешается в вашу работу и разорвет ее. Он активно работает в вашей системе, проверяя наличие последних рисков и устраняя их с помощью своих средств защиты, чтобы вы могли спокойно продолжать свою работу.

Так в чем же разница между хакером и злоумышленником? Их цель или цель — взломать более слабые системы сетевой безопасности и украсть информацию. Хакер — это гений в искусстве программирования для взлома работающих программ, и его можно назвать «компьютерным преступником», тогда как злоумышленники — это те, кто с помощью своих программ непрерывного сканирования сети знает о слабых местах системы и сетей и в конечном итоге использует их в своих целях. им проникнуть в сети и информационные системы.

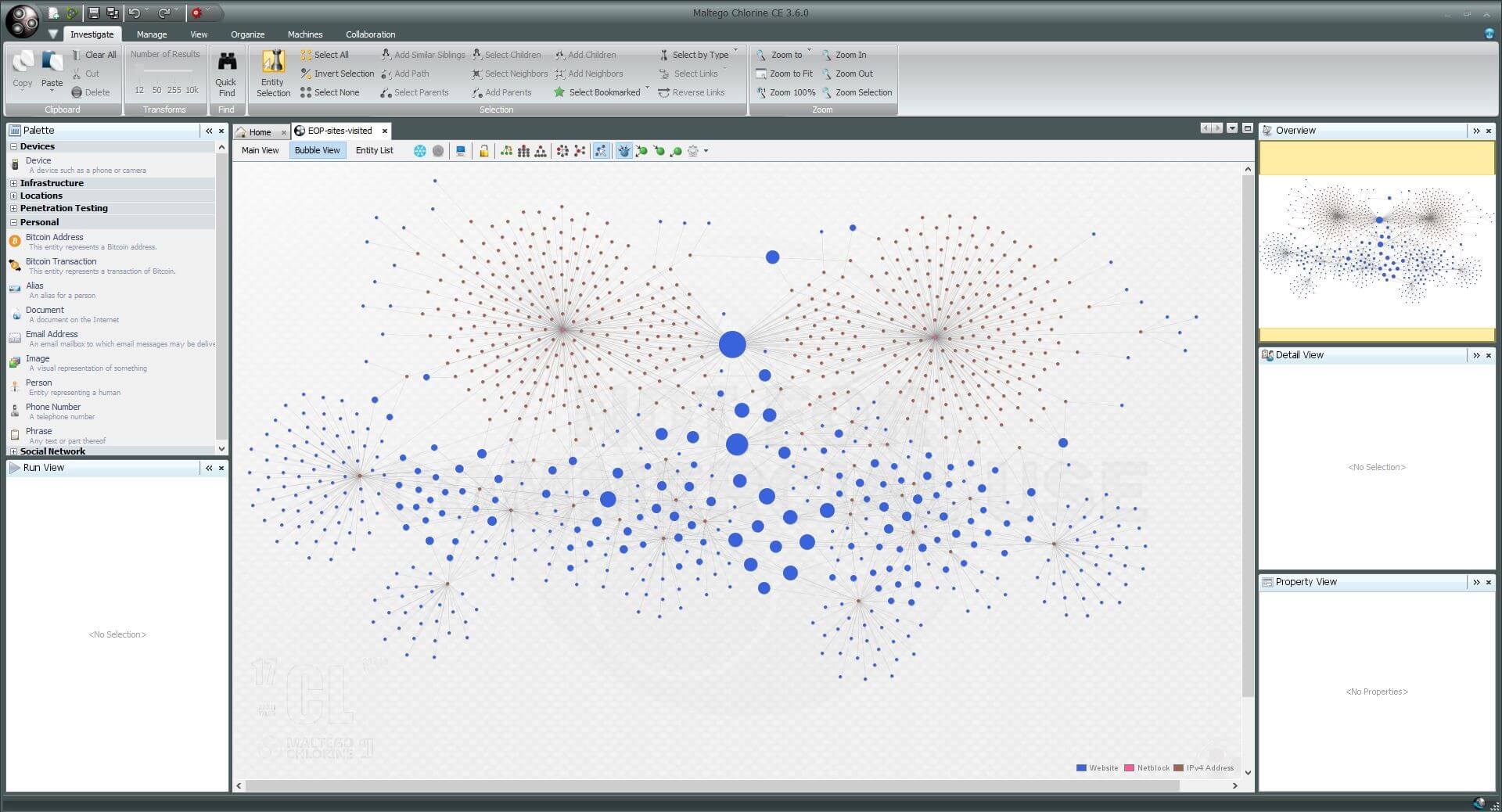

20. Maltego

Maltego — это инструмент для анализа каналов и интеллектуального анализа данных, который помогает вам обнаружить слабые места и отклонения в сети. Это занимается интеллектуальным анализом данных и сбором информации в режиме реального времени. Он доступен в трех версиях.

Maltego CE, версия для сообщества, доступна бесплатно, классическая версия Maltego доступна по цене 999 долларов, а третья версия, Maltego XL, доступна по цене 1999 долларов. Обе платные версии доступны для пользователей настольных компьютеров. Существует еще один продукт Maltego для веб-сервера, а именно CTAS, ITDS и Comms, который включает обучение и имеет начальную цену 40000 XNUMX долларов США.

Рекомендуется: 15 лучших приложений для взлома Wi-Fi для Android (2020 г.)

Этот инструмент предоставляет данные о графических шаблонах на основе узлов, тогда как Maltego XL может работать с большими графиками, предоставляя графические изображения, подчеркивающие слабые места и отклонения в сети, чтобы обеспечить легкий взлом с использованием выделенных уязвимостей. Этот инструмент поддерживает операционные системы Windows, Linux и Mac.

Maltego также предоставляет онлайн-курс обучения, и вам дается три месяца на его прохождение, в течение которых вы получаете доступ ко всем новым видео и обновлениям. После выполнения всех упражнений и уроков вы получите сертификат об участии от Maltego.

Вот и все, надеемся, что этот список 20 лучших инструментов для взлома Wi-Fi для ПК с Windows 10 оказались полезны. Теперь вы сможете получить доступ к беспроводной сети, не зная ее пароля, в основном в учебных целях. Время взлома пароля может варьироваться в зависимости от сложности и длины паролей. Обратите внимание, что взлом беспроводных сетей с целью получения несанкционированного доступа является киберпреступлением, и рекомендуется воздерживаться от этого, поскольку это может привести к юридическим осложнениям и рискам.